Home Seguridad Informatica

Los niños de hoy están fascinados por Internet y son extremadamente hábiles cuando se trata de usar un ordenador. Es por esta razón que los padres y los profesores deben ser conscientes de los peligros que puede conllevar la mala utilización de la Red -depredadores en línea, ciber-matones, timadores e incluso compañeros, entre otros- y deben hablar con sus hijos / alumnos acerca de cómo evitar esos problemas en el caso de que se den.

Los niños de hoy están fascinados por Internet y son extremadamente hábiles cuando se trata de usar un ordenador. Es por esta razón que los padres y los profesores deben ser conscientes de los peligros que puede conllevar la mala utilización de la Red -depredadores en línea, ciber-matones, timadores e incluso compañeros, entre otros- y deben hablar con sus hijos / alumnos acerca de cómo evitar esos problemas en el caso de que se den.

“Los niños son un objetivo muy fácil para los individuos con malas intenciones que pretenden utilizarlos con fines ilegales y deshonestos“, advierte Catalin Cosoi, investigador senior de BitDefender. “Afortunadamente, estas repercusiones negativas se pueden evitar mediante la educación y manteniendo conversaciones abiertas con los menores acerca del uso de Internet y de las prácticas de seguridad.”

La buena comunicación es la clave para la seguridad online. Los padres y los maestros deben convertirse en aliados y discutir abiertamente los diversos aspectos relativos a la seguridad con los menores, ya que estos pasan mucho tiempo en la Red tanto en casa como en la escuela.

BitDefender ofrece algunos puntos que los padres y profesores pueden tener en cuenta a la hora de supervisar la seguridad de los más jóvenes en la Red y que posteriormente pueden utilizar para entablar con ellos un diálogo sobre navegación segura:

- Los programas y módulos de Control Parental son una parte importante para mantener la seguridad en línea de los más pequeños. Padres y profesores deben entender cómo funcionan estos servicios para, así, poder proteger a toda la familia de los peligros Web. Sobre todo, deben evitar que los niños se sientan “espiados”.

- El ordenador debe ser colocado en un área común, en la que un adulto puede “echar un ojo” al monitor de vez en cuando; por ejemplo, en la sala de estar.

- Cuando los menores se creen una cuenta en redes sociales como Facebook, los padres o profesores deben estudiar el grado de privacidad de cada sitio y compilar listas de personas de confianza con las cuales los niños puedan comunicarse sin problema.

- Hay que ser muy conscientes del peligro que puede conllevar que los menores queden físicamente con personas que han conocido a través de estas redes, y si es necesario, un padre o un profesor deben acompañarlos por motivos de seguridad.

- Hay que enseñar a los niños a poner fin a conversaciones que les incomoden. Si alguien en la web – incluso un amigo – los hacen sentir temor, confusión, ofendidos o amenazados, asegúrese de que sepan encontrar un adulto con quien hablar sobre el tema, y finalizar la conversación a tiempo.

- Se debe ayudar a los niños a identificar correos electrónicos que contengan spam o con contenido inapropiado y asegurarse de que sepan abstenerse de abrir y reenviar este tipo de mensajes.

- Los padres o los maestros deben buscar, con cierta regularidad, el nombre de sus protegidos en los motores de búsqueda para ver la información que aparece sobre ellos en blogs, comunidades en las que estén activos, etc.

- Conozca la jerga de los chat, como acrónimos, emoticonos, etc., para saber exactamente de qué están hablando con los niños en la Red.

- Durante las actividades que requieran el uso de Internet en clase, los estudiantes deben ser supervisados de cerca.

- Y, por último, hacer entender a los estudiantes y los niños que no todo lo que ven o escuchan en Internet es verdad. Los desconocidos pueden dar con mucha facilidad Información falsa sobre sí mismos, con el fin de atraer la atención de los más pequeños de la casa.

Visto en La Flecha

Buscaron tambien:

La gente de Symantec, especialistas en seguridad y famosa por haber creado el antivirus Norton, presentó un nuevo estudio en el que muestran su preocupación por el crecimiento de los ataques en la red.

La gente de Symantec, especialistas en seguridad y famosa por haber creado el antivirus Norton, presentó un nuevo estudio en el que muestran su preocupación por el crecimiento de los ataques en la red.

Para que nos demos una idea revelaron que en todo el mundo se generan 100 ataques por segundo y si bien la mayoría de estos ataques no le hacen nada a los ordenadores, el promedio es que se infecta a uno cada 4.5 segundos.

Una de las formas que más se utilizan para infectar a usuarios es a través de sistemas antivirus falsos. En páginas con malware se muestran ventanas que simulan ser anuncios del sistema operativo que le comunican al usuario que está infectado y que hay que hacer click ahí para solucionar el problema. Los desprevenidos que no se dan cuenta que eso no es más que una mentira, terminan infectados de verdad.

Lo más preocupante es que desde el 2009 hasta ahora aparecieron 51% nuevos virus, troyanos y otras aplicaciones maliciosas que intentan robarle información al usuario o que pretenden inutilizar su sistema.

¿Por qué? Según declara Tony Osborne, uno de los expertos en seguridad de la empresa, es porque existen muchas aplicaciones que permiten crear malware y virus de una manera muy simple. Haciendo algunos clicks uno ya puede tener el propio con características completamente diferentes.

La mayoría de estos programas son gratuitos, pero hay uno en particular, llamado Zeus, que cuesta US$700 y que creó, al menos, unas 90 mil variantes de diferentes virus durante el año pasado.

Como siempre desde aquí la recomendación es no ejecutar absolutamente nada que no venga de un destinatario conocido y tratar de ingresar siempre a páginas web que sepamos que son conocidas y de confianza.

Visto en Alt1040

Buscaron tambien:

Cada día que pasa estamos más expuestos a la amenaza que significan los virus informáticos, más aún cuando la tecnología nos permite incorporar a nuestra vida diaria un sinfín de dispositivos tales como celulares, smartphones, pendrives y muchos otros aparatos digitales, los cuales son capaces de portar, a veces sin darnos cuenta por mucho tiempo, infinidad de virus que pueden comprometer seriamente la continuidad de nuestra labor en cualquier ámbito en el cual nos desarrollemos.

Cada día que pasa estamos más expuestos a la amenaza que significan los virus informáticos, más aún cuando la tecnología nos permite incorporar a nuestra vida diaria un sinfín de dispositivos tales como celulares, smartphones, pendrives y muchos otros aparatos digitales, los cuales son capaces de portar, a veces sin darnos cuenta por mucho tiempo, infinidad de virus que pueden comprometer seriamente la continuidad de nuestra labor en cualquier ámbito en el cual nos desarrollemos.

Estos virus informáticos no sólo son una amenaza en el plano personal, sino que a veces pueden inclusive llegar a dañar totalmente estructuras completas de datos de grandes organizaciones, tales como hospitales, centrales eléctricas, o de cualquier otra instalación indispensable para el funcionamiento ordenado de una sociedad, con el consiguiente perjuicio para toda una comunidad entera.

Con el advenimiento de la era de Internet y de la información en tiempo real, la peligrosidad de estos virus se multiplica, debido al hecho de que es mucho más fácil su transmisión hacia cualquier usuario que no este lo suficientemente protegido contra esta amenaza digital.

Es un hecho conocido por todos que los virus informáticos están entre nosotros, casi todos los días podemos ver en las noticias que importantes redes informáticas de grandes empresas han caído o que a un amigo “se le llenó la máquina de bichos“.

Muchos millones de dólares se pierden anualmente en la reparación o reconfiguración de los equipos y estructuras informáticas comprometidas por el accionar de estos virus, aunque quizás los montos invertidos en aspectos de seguridad tales como antivirus y servicios de consultoría en respuesta a estos ataques sean mayores.

Lo cierto es que los virus informáticos son y seguirán siendo una fuente importante de preocupación para los administradores de cualquier sistema de información que manipule datos sensibles de una empresa u organización.

No menos importante es la pérdida que le podría ocasionar a cualquier usuario de una PC en su hogar u oficina el ingreso de un virus por cualquier medio.

Asimismo, tengamos en cuenta papel fundamental que juegan los dispositivos móviles al momento de diseminar cualquier tipo de virus.

Esta transmisión de virus podría llegar a destruir por completo cualquier información importante que tengamos almacenada en la computadora, desde documentos legales hasta nuestros queridos recuerdos fotográficos, los cuales quizás no podamos recuperar jamás.

Es por ello, que se hace necesario estar permanentemente protegidos a los posibles ataques de estos códigos maliciosos, que no sólo pueden estar monitorizando nuestra actividad o robando información personal, sino que además pueden llegar a causar un serie daño a nuestros equipos informáticos.

Para conocer más información acerca de los distintos tipos de virus y cuáles son sus formas de actuar, te invitamos a leer el informe titulado “Clasificación de los virus informáticos“.

Visto en Informatica Hoy

Buscaron tambien:

En la actualidad, existe una gran variedad de virus informáticos, que de acuerdo a su diseño pueden ocasionar diferentes trastornos en lo que se refiere a la estabilidad de los sistemas y a la pérdida de material digital almacenado en computadoras. Gracias a los expertos en seguridad informática, hoy podemos disponer de una completa clasificación de los virus, ya que en general pueden ser catalogados fácilmente.

En la actualidad, existe una gran variedad de virus informáticos, que de acuerdo a su diseño pueden ocasionar diferentes trastornos en lo que se refiere a la estabilidad de los sistemas y a la pérdida de material digital almacenado en computadoras. Gracias a los expertos en seguridad informática, hoy podemos disponer de una completa clasificación de los virus, ya que en general pueden ser catalogados fácilmente.

Los especialistas en informática han trabajado durante muchos años en conjunción con laboratorios de tecnología de muchas empresas, las cuales se han dedicado a brindar soluciones de seguridad a las necesidades de compañías y particulares, en la continua batalla que se libra diariamente contra los virus informáticos.

Según la información surgida de estos estudios y trabajos, los virus pueden se catalogados de acuerdo ciertas características particulares que los definen.

Por lo general, los virus son clasificados teniendo en cuenta diferentes aspectos, tales como el origen, la técnica que el virus utiliza para cumplir con su tarea, los archivos que puede llegar a infectar, el tipo de daño causado, donde se instalan, es decir el sistema operativo o plataforma tecnológica que utilizan para poder realizar su trabajo.

De esta manera la terrible amenaza que representa este flagelo digital, aparentemente invencible, puede ser vigilada de cerca y además contar con un arma eficaz en contra de su propagación y desarrollo.

Algunos de estos virus poseen características similares de diseño o función, por lo cual pueden ser registrados en una misma categoría.

Además, frecuentemente existe la posibilidad de toparnos con algún virus que no pertenezca a ninguna de estas categorías, esto es quizás por lo reciente de su descubrimiento o desarrollo.

Cabe recordar que los virus informáticos tienen la singularidad de poder replicarse para poder propagarse y cumplir así con el objetivo para el que fueron creados.

Por otra parte, ciertas clases de virus son portadores de lo que se denomina “payload”, es decir la carga viral, que actúa de acuerdo a su programación.

Según el criterio más extendido, los virus informáticos pueden ser categorizados en dos grupos principales: por un lado, aquellos que infectan archivos, y por el otro los que atacan la zona de arranque de la computadora.

Asimismo, dentro de esta clasificación general existe diferentes tipos de virus, que de acuerdo a su comportamiento pueden ser catalogados como virus de tipo uniforme, de sobreescritura, Stealth o furtivo, de encriptación fija o variable, virus oligomórficos, polimórficos y metamórficos.

Cada uno de estos diferentes tipos de virus realizan tareas puntuales para afectar los sistemas que hace posible el funcionamiento estable de las computadoras.

Visto en Informatica Hoy

Buscaron tambien:

Por más incómodo que sea utilizar contraseñas, todavía no existe nada mejor, más confiable y con mayor accesibilidad para que todas las personas puedan proteger sus datos.

Por más incómodo que sea utilizar contraseñas, todavía no existe nada mejor, más confiable y con mayor accesibilidad para que todas las personas puedan proteger sus datos.

Hoy en día, todos necesitamos recordar varias contraseñas: para el banco, para acceder al e-mail, para la identificación en una red social, para la activación de la alarma de casa, etc. El problema es que de nada sirve crear contraseñas si ellas pueden ser descubiertas fácilmente o si tienes problemas para recordarlas o protegerlas.

Estos artículos fueron creados para ayudarte a lidiar con eso. Te daremos consejos para crear contraseñas seguras, cómo protegerlas y que debes hacer y que no debes hacer con ellas.

Visto en Informatica Hoy

No crees contraseñas basadas en secuencias

No crees contraseñas basadas en secuencias

Cuando un individuo mal intencionado quiere descubrir la contraseña de alguien, ¿sabes lo que generalmente intenta primero? Secuencias como “123456, abcdef, 1020304050, qwerty (secuencia del teclado)“, entre otras. Las contraseñas secuenciales pueden ser recordadas fácilmente, pero por otro lado, pueden ser descubiertas facilmente. Por lo tanto, evítalas.

Aunque pueda parecer un consejo obvio, muchos problemas de seguridad en las empresas y en los servicios de internet ocurren por el uso de contraseñas de este tipo. Este tipo de contraseñas pueden ser descubiertas con tanta facilidad que es cada vez más común el uso de funciones que impiden el uso de secuencias cuando el usuario tiene que crear una contraseña.

No use fechas especiales, el número de la placa del coche, nombres y semejantes

Mucha gente utiliza días especiales, como su fecha de cumpleaños o la de un pariente o su fecha de casamiento como contraseña. También hay quien utiliza el número de la placa del coche, el número de su casa, el número del teléfono, el número de documento, el nombre de un hijo, su apellido invertido, entre otros. Esta práctica es más utilizada que el uso de secuencias, por otro lado, una persona mal intencionada puede descubrir que una fecha significa mucho para ti y usarlo a la hora de intentar descubrir tu contraseña. Además, alguien puede verte consultando un documento antes de teclear tu contraseña. Por lo tanto, evitar el uso de este tipo de información es una manera eficiente de reforzar tu seguridad.

Evita utilizar contraseñas relacionadas a tus gustos

¿Te gusta el fútbol y eres fanático de un equipo? Evita utilizar el nombre del club como contraseña.

¿Eres fan declarado de un grupo musical? Evita utilizar el nombre de la banda o de sus músicos como contraseña.

¿Adoras los libros de un determinado escritor? Evita utilizar el nombre de él o de personajes de sus obras como contraseña.

Cuando a alguien le gusta mucho alguna cosa, generalmente deja eso claro a todos a su alrededor. Si es así, las oportunidades de una persona de crear una contraseña en base en sus gustos son grandes, y un individuo mal intencionado sabe de eso.

No utilices palabras que están a tu alrededor para crear contraseñas

La marca del reloj en la pared de la oficina, el modelo del monitor de vídeo en tu escritorio, el nombre de la tienda que puedes ver cuando miras por la ventana, o cualquier nombre a tu alrededor puede parecer una buena idea para una contraseña, especialmente cuando se trata de una palabra larga y difícil de ser asimilado en la primera tentativa. El problema es que si tu puedes ver esos nombres cuando vas a teclear una contraseña, alguien cercano a ti puede darse cuenta. Por lo tanto, evita usar como contraseña algo fácilmente visible en tu ambiente.

No crees contraseñas parecidas a las anteriores

Muchos sistemas exigen o recomiendan el cambio periódico de contraseñas. Al hacer eso, toma el cuidado de no utilizar una contraseña semejante a la anterior (que sólo difieren por un caracter, por ejemplo) o una contraseña que ya haya sido utilizada.

Visto en Informatica Hoy

Buscaron tambien:

Mezcla letras, símbolos especiales y números

Mezcla letras, símbolos especiales y números

Siempre que sea posible, crea contraseñas que mezclen letras, símbolos especiales y números, pues eso dificulta bastante ser descubierta. Para que pueda ser fácilmente recordada, puedes utilizar una palabra como base, y sustituir algunos de sus caracteres. Por ejemplo, en vez de utilizar informatica-hoy como contraseña, utiliza 1Nf0rm@t1c@-H0y. La palabra continuará teniendo sentido para ti y los caracteres sustitutos pueden ser recordados sin mucho esfuerzo, al mismo tiempo en que van a dificultar la vida de quien quiera intentar descubrir tu contraseña.

Usa letras mayúsculas y minúsculas

Algunos sistemas de autenticación son “case sensitive”, o sea, tratan letras mayúsculas y minúsculas como caracteres distintos. Crear contraseñas que mezclen esas dos características es más seguro. Puedes explotar este consejo de varias maneras, por ejemplo: en vez de colocar la primera letra en mayúscula, como hacemos con los nombres, coloca la segunda o la tercera. O puedes hacer que todas las consonantes en una contraseña estén en letras mayúsculas. De combinar este consejo con el anterior (mezclar letras, símbolos especiales y números), vas a crear una contraseña todavía más seguras.

Usa una cantidad de caracteres superior al recomendado

Cada caracter que añades a tu contraseña hace que su descubrimiento sea más difícil, inclusive para programas creados especialmente para esa finalidad. Por eso, al crear una contraseña, siempre utiliza una cantidad de caracteres superior al mínimo exigido por el sistema. De modo general, el ideal es contar con contraseñas que utilicen, al menos, 8 caracteres.

Crea contraseñas de forma que tengas que utilizar las dos manos para teclear

Este consejo puede parecer extraño, pero tiene su utilidad en determinadas situaciones. Si estás, por ejemplo, utilizando una computadora de la facultad, alguien puede intentar adivinar tu contraseña observándote mientras tecleas. En verdad, tener éxito con esa práctica es muy difícil, pero no imposible. Por eso, busca utilizar contraseñas compuestas por letras bien distribuidas por el teclado, de forma que tengas que utilizar las dos manos para teclearla, ya que eso dificultará más la actuación de un “espía”.

Usa reglas para crear tus contraseñas y no olvidarlas

Esta tal vez sea el consejo más interesante de este artículo: es recomendable que utilices una contraseña diferente para cada servicio, es decir, que no utilices la misma contraseña para distintos fines. El problema de eso es que te ves obligado a recordar una variedad grande de contraseñas. Pero hay una forma de hacerlo fácil y eficientemente: creando contraseñas en base a reglas. De esa forma, sólo necesitarás recordar las reglas para saber que contraseña le corresponde. Vamos a crear un conjunto de reglas para facilitar la comprensión.

Lo que se presenta a continuación es sólo un ejemplo. La idea es que explotes tu creatividad y crees tus propias reglas.

Vamos a suponer que vamos a crear contraseñas para que sean utilizadas sólo en servicios de internet. Nuestras reglas serán las siguientes:

– Regla 1: utilizar siempre la primera y la última letra del nombre del servicio para comenzar la contraseña;

– Regla 2: si la cantidad de letras que compone el nombre del servicio es par, colocar en la secuencia el número 2. Colocar el número 3 cuando sea impar;

– Regla 3: si el nombre termina con una vocal, escribe la palabra “Voc”, con ‘v’ mayúscula. Si termina con una consonante, escribe la palabra “Con”, con ‘c’ mayúscula;

– Regla 4: continúa la combinación informando la cantidad de letras que componen el nombre del servicio;

– Regla 5: si el nombre del servicio comienza con una vocal, finaliza la contraseña con el caracter ‘@’. Si fuera una consonante, utiliza ‘&’.

En base a estas cinco reglas, vamos a crear, como ejemplo, una contraseña para Skype:

– Regla 1: la primera y la última letra de “Skype” es: se

– Regla 2: “Skype” tiene cinco letras, entonces: se3.

– Regla 3: “Skype” termina con vocal, entonces: se3Voc

– Regla 4: “Skype” tiene 5 letras, entonces: se3Voc5.

– Regla 5: “Skype” comienza con consonante, entonces la contraseña es: se3Voc5&.

En base en este conjunto de reglas, una contraseña para Google sería: ge2Con6&. Ten en cuenta que con este conjunto de reglas, no necesitarás recordar cada contraseña (aunque esto sucederá automáticamente para las contraseñas muy utilizadas), basta acordarse siempre de las reglas. Al principio da algo de trabajo, pero con el pasar del tiempo es más fácil. Además, puedes crear una cantidad menor de reglas o reglas que consideres más fáciles, finalmente, sólo necesitas utilizar tu creatividad.

Visto en Informatica Hoy

Guarda tus contraseñas en la mente

Guarda tus contraseñas en la mente

Evita escribir tu contraseña en pedazos de papel, agendas, archivos electrónicos desprotegidos o en cualquier medio que pueda ser accedido por otra persona. Si esto fuera necesario, sólo escribe la contraseña, no informes lo que esa combinación significa. Si la cantidad de contraseñas es muy grande, puedes utilizar programas específicos para administrarlas.

No uses la opción “recordar contraseña” en computadoras públicas

En computadoras públicas o de la oficina, no utilices la opción de “insertar contraseñas automáticamente“, “recordar contraseña” o su equivalente que muchos sitios webs y navegadores ofrecen. Evita hacer eso inclusive en tu notebook, si sueles utilizarlo fuera de casa con frecuencia.

Siempre haz click en Salir, Logoff o su equivalente

Mucha gente se contenta en cerrar el navegador al salir de una determinada web. Eso es seguro la mayoría de las veces, sin embargo, en algunos casos, la simple reapertura de la página puede hacer que el contenido que accedías (tu cuenta de e-mail, por ejemplo) sea mostrado nuevamente. Si tuvieras contraseñas almacenadas en mensajes de e-mail, el problema se agrava. Un modo de garantizar que eso no suceda es clickear en los links o botones que digan “Salir”, “Logoff”, “Sign out”, o su equivalente.

Si es posible, no utilices tus contraseñas más importantes en computadoras públicas o redes desconocidas

Siempre que sea posible, evita acceder a servicios muy importantes para ti en computadoras públicas (la página de tu cuenta bancaria, por ejemplo). Si eso fuera inevitable, verifica si el sitio web ofrece recursos de seguridad (protección por SSL, por ejemplo). También evita utilizar tus contraseñas en redes Wi-fi que desconozcas.

Al teclear tu contraseña, verifica si lo haces en el campo correcto

Ten cuidado de no teclear tu contraseña en el lugar errado, por ejemplo, en el campo “Nombre”. Si haces eso, una persona cercana podrá leer lo que haz escrito, ya que solamente el campo contraseña está protegido. Un buen modo de evitar eso es no mirar sólo el teclado mientras tecleas. Mira constantemente la pantalla.

Cambia tu contraseña periódicamente

Es muy importante que cambies tus contraseñas periódicamente, por lo menos cada tres meses. Haciendo eso, impides, por ejemplo, que una persona que conoce tu contraseña y esté accediendo a una cuenta tuya en algún servicio sin que lo sepas, continúe haciéndolo.

No uses la misma contraseña para varios servicios

Para cada servicio que uses, utiliza una contraseña diferente. Si no haces esto, alguien que descubra tu contraseña en una determinada web podrá intentar utilizarla con éxito en otros servicios que utilices.

No utilices preguntas con respuestas obvias

Muchos sitios webs ofrecen un recurso donde puedes recuperar tu contraseña al responder una determinada pregunta. La idea aquí es hacer que suministres una pregunta que sólo tu sabes la respuesta. No crees preguntas que pueden ser fácilmente respondidas, por ejemplo, “que país ganó la Copa del Mundo FIFA de 1978?” (Argentina). En vez de eso, crea preguntas cuyas respuestas sólo tu conoces, como “cual es el nombre de la chica con la cual fui al cine a ver Gladiador”.

No compartas tu contraseña con nadie

Evita compartir tus contraseñas con otras personas, aunque ellas sean íntimas. Aunque sea de tu entera confianza, la persona puede dejar tu contraseña expuesta en algún lugar sin darse cuenta. Si utilizas un servicio compartido, cada persona debe tener su propio acceso privado, siempre que sea posible.

Cuidado con los e-mails o sitios webs falsos que solicitan tu contraseña

Uno de los fraudes más frecuentes en internet son e-mails que te envían a sitios webs falsos que se hacen pasar por páginas de bancos, correo electrónico, redes sociales, entre otros, imitando la imagen visual de los servicios originales. Si el usuario no se da cuenta que está accediendo a un sitio web falso, va a terminar entregando su contraseña y otros datos a un desconocido mal intencionado. Por eso, es necesario estar siempre atento a los detalles que permiten identificar los e-mails o sitios webs falsos, como direcciones no relacionadas con el servicio, errores ortográficos groseros y solicitudes sospechosas. Jamás hagas click en el hipervínculo de un email, abre un navegador y accede directamente al sitio web tipeando la dirección en la barra de direcciones.

Visto en Informatica Hoy

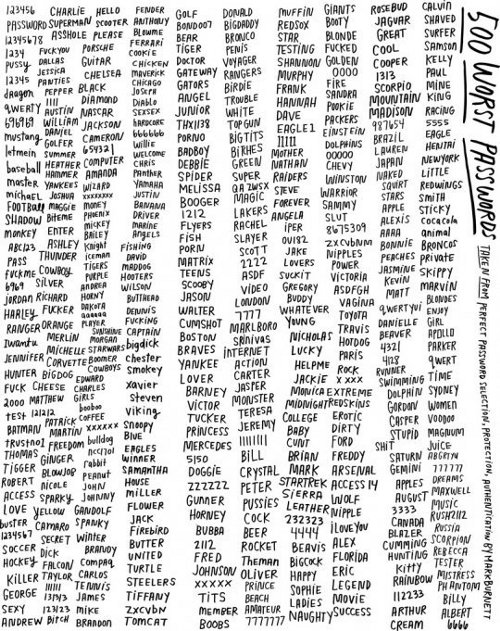

Verizon Business dio a conocer su tan esperado informe anual 2009 Data Breach Investigations Report. Ahora, la compañía amplia su investigación lanzando 2009 Supplemental Data Breach Report, que revela los 15 ataques más frecuentes contra las organizaciones y la forma en la que se desarrollan.

Verizon Business dio a conocer su tan esperado informe anual 2009 Data Breach Investigations Report. Ahora, la compañía amplia su investigación lanzando 2009 Supplemental Data Breach Report, que revela los 15 ataques más frecuentes contra las organizaciones y la forma en la que se desarrollan.

El informe identifica, clasifica y esboza los ataques más comunes. Para cada tipo de ataque, el informe proporciona escenarios reales, señales de alertas, cómo se ha orquestado el ataque, en qué activos se centraron los atacantes, qué industrias son las más afectadas y cuáles son las contramedidas más eficaces.

Además clasifica e identifica un top 15 de ataques de seguridad por infracciones cometidas y registros comprometidos.

- Keyloggers y spyware (19%)

- Puerta trasera, comandos de control (18%)

- SQL Injection (18%)

- Violación de privilegios/acceso del sistema (17%)

- Acceso no autorizado a través de credenciales por defecto (16%)

- Violación de las políticas de uso (12%)

- Acceso no autorizado a través de listas de control de acceso (ACL) mal configuradas (10%)

- Sniffers (9%)

- Acceso no autorizado a través de credenciales robadas (8%)

- Ingeniería social (8%)

- Authentication bypass (6%)

- Robo físico de activos (6%)

- Ataques por fuerza bruta (4%)

- RAM scraper (4%)

- Phishing (4%)

No podemos detectarlo todo, no podemos prevenirlo todo, pero siempre nos irá mejor si nos preocupamos en tener un buen conjunto de indicadores y controles que nos ayuden a mitigar los riesgos.

¿Se preocupan las organizaciones en mantener un conjunto de indicadores y controles adecuados? ¿Y las redes sociales y la industria 2.0? de las que hemos podido ver como sus registros han sido comprometidos durante este año de manera desmesurada.

Visto en Security by Default

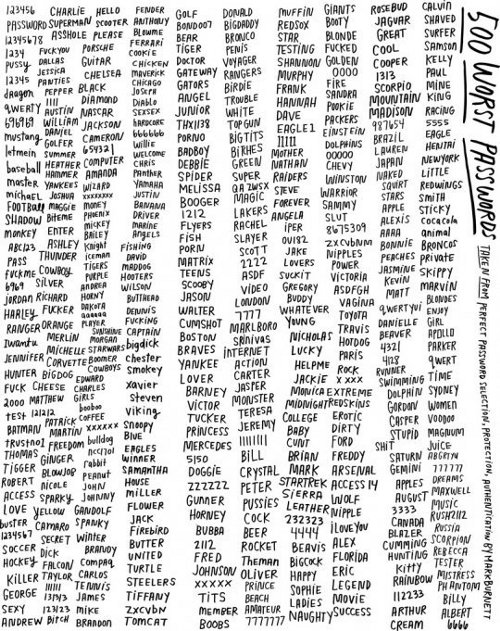

La seguridad en Internet no es algo con lo que tengamos que jugar ni bromear ya que en muchos casos compartimos cosas personales y alguien con malas intensiones nos podría hacer mucho daño. Aunque no debemos cogerle miedo a utilizar Internet, si que debemos acostumbrarnos a utilizar unas buenas practicas en cuanto a seguridad se refiere. Todos sabemos que en la calle existen miles de peligros y no por ello dejamos de pasear, simplemente nos has enseñado que por ejemplo antes de cruzar hay que mirar a ambos lados por si viene algún vehículo, pues con Internet exactamente lo mismo.

Una de estas buenas practicas es utilizar contraseñas complejas de descifrar, utilizando caracteres en mayúsculas y minúsculas, números y letras y a ser posible algún carácter fuera del abecedario, como guiones altos y bajos, corchetes, paréntesis, etc.

En resumen, sí tu clave es la típica, “123456“, “password“, “superman“, “qwerty“ o alguna de las quinientas de la siguiente lista deberías cambiarla, porque un hacker medianamente espabilado será lo primero que pruebe.

Visto en Geekool

Visto en Geekool

Prev1...345Next

Prev1...345Next  Page 4 of 5

Page 4 of 5

Los niños de hoy están fascinados por Internet y son extremadamente hábiles cuando se trata de usar un ordenador. Es por esta razón que los padres y los profesores deben ser conscientes de los peligros que puede conllevar la mala utilización de la Red -depredadores en línea, ciber-matones, timadores e incluso compañeros, entre otros- y deben hablar con sus hijos / alumnos acerca de cómo evitar esos problemas en el caso de que se den.

Los niños de hoy están fascinados por Internet y son extremadamente hábiles cuando se trata de usar un ordenador. Es por esta razón que los padres y los profesores deben ser conscientes de los peligros que puede conllevar la mala utilización de la Red -depredadores en línea, ciber-matones, timadores e incluso compañeros, entre otros- y deben hablar con sus hijos / alumnos acerca de cómo evitar esos problemas en el caso de que se den.