www webfecto com - search results

If you're not happy with the results, please do another search

malware

malware

De acuerdo a los resultados de la investigación desarrollada por ESET Latinoamérica, los smartphones serán el principal objetivo de los ciberdelincuentes el próximo año.

Buenos Aires, Argentina – En materia de seguridad informática, el 2013 estará signado por el aumento exponencial de códigos maliciosos para dispositivos móviles acompañando el uso cada vez mayor de este tipo de dispositivos por parte de los usuarios. Además, los especialistas de ESET Latinoamérica señalan la consolidación de un nuevo paradigma de ataques informáticos basado en la propagación de códigos maliciosos a través de sitios web vulnerados, según las conclusiones del informe “Tendencias 2013: Vertiginoso crecimiento de malware para móviles”.

Las detecciones únicas de códigos maliciosos para dispositivos móviles se han multiplicado 7 veces durante el 2012 en Argentina, 10 en Chile y 4 en Uruguay, y es de esperar que la tendencia continúe en ascenso. A su vez, el 40% del malware para smartphones y teléfonos móviles persigue como objetivo principal la suscripción del usuario a servicios de mensajería Premium con costo asociado, siendo éste el primer motivo de ataque a estos dispositivos.

“Esta tendencia puede verificarse en su vertiente local a partir de la aparición del troyano SMS Boxer, primer código malicioso de este tipo en afectar específicamente a usuarios latinoamericanos. A partir de la obtención de los códigos numéricos de identificación por país y operador MCC (Mobile Country Code) y MNC (Mobile Network Code), el troyano determina el país del smartphone en cuestión así como la compañía telefónica a la cual pertenece para luego suscribirlo a un número de mensajería Premium local”, aseguró Sebastián Bortnik, Gerente de Educación & Servicios de ESET Latinoamérica.

En segundo lugar, entre los principales objetivos de los ciberdelincuentes al atacar equipos móviles, se encuentra el reclutamiento del dispositivo dentro de una red botnet bajo control del cibercriminal (32%). Mientras que en tercer lugar, el 28% de los ataques informáticos a smartphones está vinculado al robo de información.

De acuerdo a la investigación de ESET Latinoamérica, se verifica también la consolidación de un cambio de paradigma en la distribución de códigos maliciosos: de la utilización de medios tradicionales basados en la focalización del ataque hacia la PC del usuario, por medio de correo electrónico o dispositivos removibles, los cibercriminales han virado hacia la explotación de sitios web comprometidos como intermediario para infectar a las víctimas.

“Es importante considerar que aunque el mercado de las computadoras tradicionales no evolucione a la velocidad de las ventas de teléfonos inteligentes, los ciberdelincuentes seguirán desarrollando gran cantidad de códigos maliciosos diseñados para estos equipos como también nuevas técnicas de ataques, tal como lo demuestra la propagación vía web. En línea con esto, es fundamental que los usuarios tomen conciencia del valor de la información que manejan y de las pérdidas económicas en las que pueden redundar estos ataques y utilicen tecnologías de seguridad a la vez que implementan buenas prácticas de seguridad”, concluyó Bortnik.

Visto en ESET

Buscaron tambien:

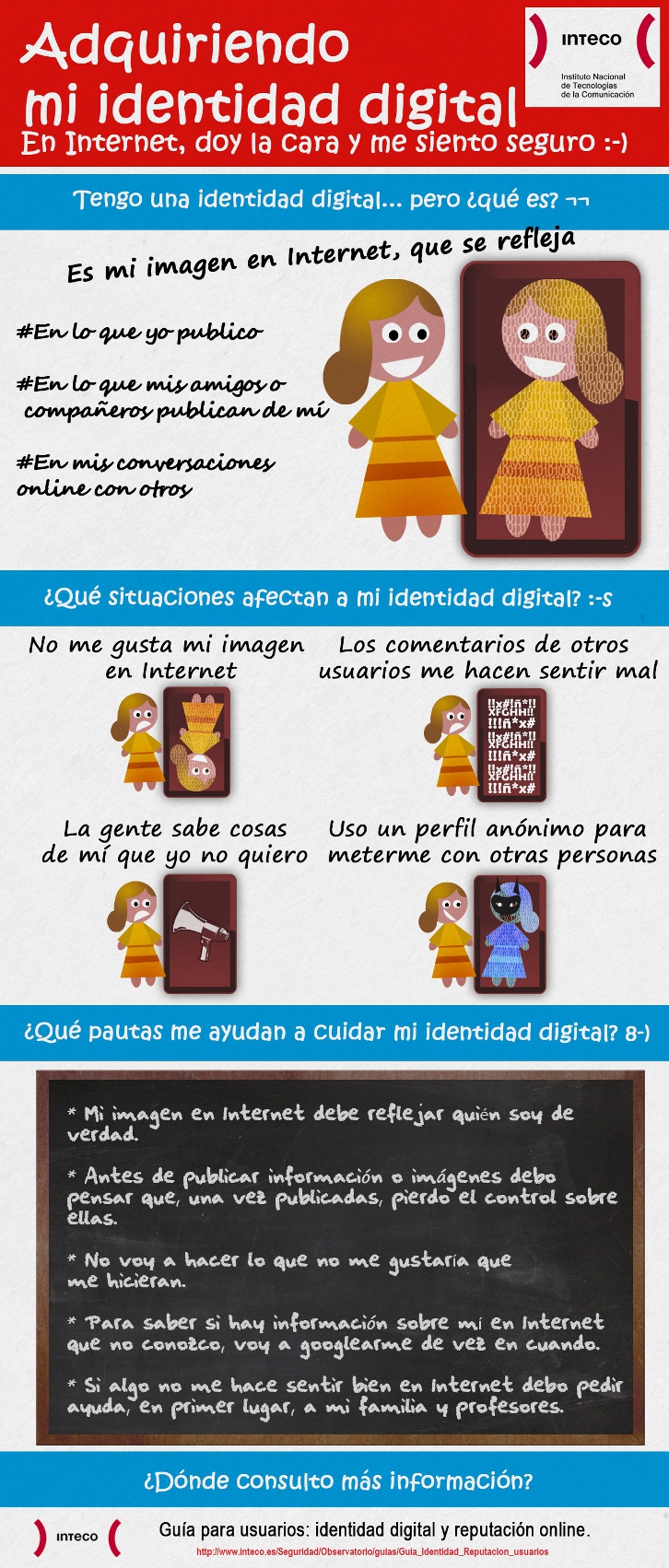

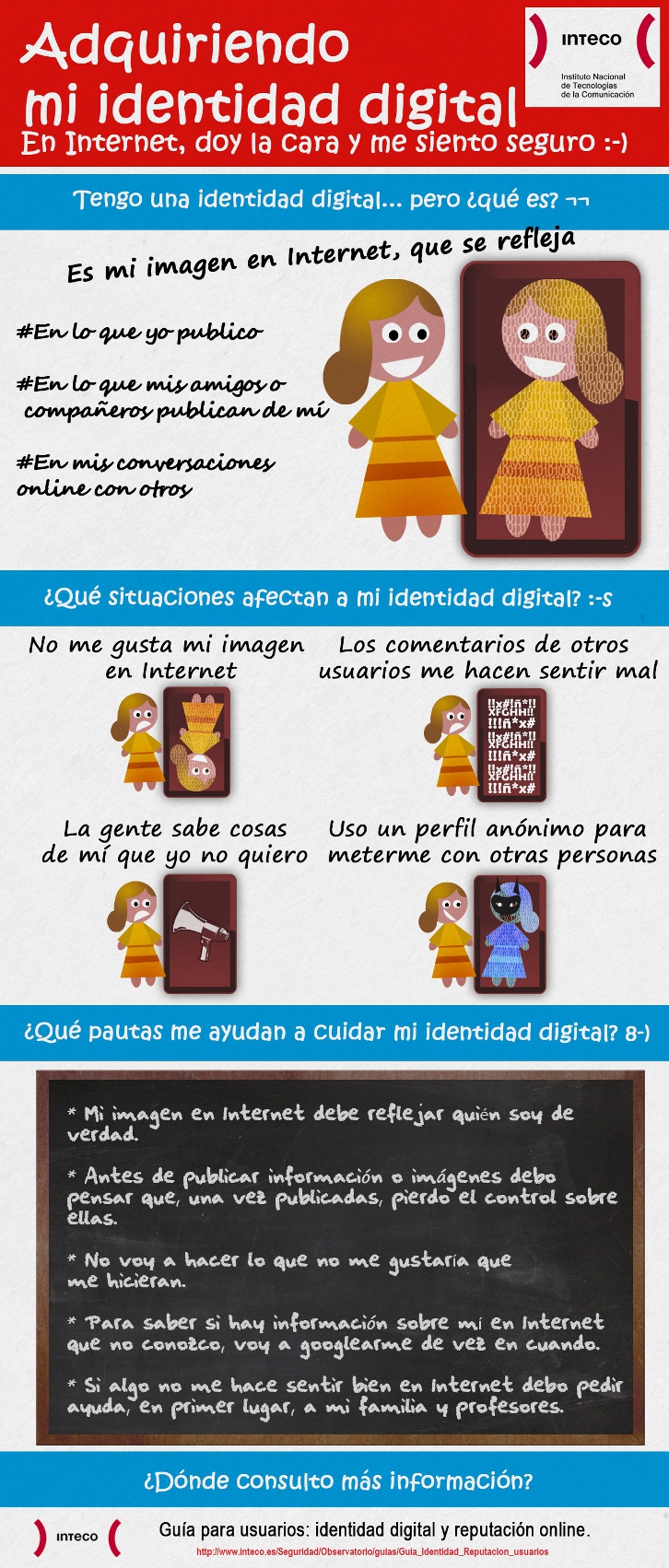

¿Qué es la identidad digital? ¿Qué lo puede afectar? Esto y mucho más aprenderás en esta infografía.

Los especialistas de ESET Latinoamérica presentan un resumen de los ataques informáticos destacados de este año.

El robo de información fue el principal incidente del 2012 en materia de seguridad informática, según afirma una reciente

investigación de ESET Latinoamérica. A su vez, e

n lo que refiere asmartphones, la explotación de vulnerabilidades, estuvo a la orden del día.

“Desde Megaupload hasta Linkedin o Formspring, la fuga de información fue una dura realidad que debieron enfrentar muchas empresas este año. No sólo se trata de la exposición – y muchas veces publicación – de valiosa información personal de los usuarios, sino también de un fuerte golpe a la reputación de las compañías”, aseguró Sebastián Bortnik, Gerente de Educación y Servicios de ESET Latinoamérica.

Entre los casos de fuga de información más resonantes del 2012 pueden mencionarse la filtración de datos de más de 56.000 cuentas de Visa y Mastercard, la exposición de 6.5 millones de contraseñas de LinkedIn y las más de 450.000 credenciales robadas de Yahoo! Voice.

A su vez, el robo de información ha estado entre los principales objetivos de los códigos maliciosos durante este año, tal como lo evidencian las sucesivas campañas de propagación de Dorkbot, código malicioso que al día de hoy cuenta con el 54% de su propagación en Latinoamérica y roba credenciales de acceso de los usuarios,además de convertir a los equipos infectados en parte de una red botnet.

“El robo de información no fue ni será solamente un riesgo para las compañías: los usuarios no suelen ser conscientes del valor de los datos que manejan. Por lo tanto, las campañas de propagación de códigos maliciosos, así como las estrategias de Ingeniería Social, se enfocaron durante este 2012 en explotar ese factor”, agregó Raphael Labaca Castro, Coordinador de Awareness & Research de ESET Latinoamérica.

Este año, el segundo foco de ataque destacado ha sido la explotación de vulnerabilidades en smartphones.Durante 2012, una vulnerabilidad de diseño en las aplicaciones móviles de Facebook, Dropbox y LinkedIn las hizo susceptibles al robo de contraseñas. Lo mismo ocurrió con WhatsApp, viéndose expuesta la información de los usuarios debido a la aparición de una herramienta que permitía robar el contenido de las conversaciones, dado que la aplicación no cifraba los mensajes al enviarlos. Finalmente, entre los casos de mayor relevancia se lista la vulnerabilidad USSD en sistemas operativos Android que permitía, entre otras cosas, el borrado completo de la información del dispositivo.

“La evolución del mercado de los teléfonos inteligentes sumada al crecimiento de ataques para estas plataformas que viene registrando el Laboratorio de ESET Latinoamérica nos permite anticipar que los dispositivos móviles serán uno de los principales objetivos durante el año que viene, de modo que se recomienda a los usuarios que implementen soluciones de seguridad en los mismos, se mantengan informados y realicen un uso responsable”, concluyó Bortnik.

Visto en ESET

De acuerdo a una encuesta de ESET Latinoamérica, la tendencia de utilizar equipos propios para completar las tareas laborales conocida como Bring Your Own Device (BYOD) ya se encuentra instalada entre las empresas de la región.

De acuerdo a una encuesta de ESET Latinoamérica, la tendencia de utilizar equipos propios para completar las tareas laborales conocida como Bring Your Own Device (BYOD) ya se encuentra instalada entre las empresas de la región.

El 82% de los empleados afirma usar su PC portátil para llevar adelante sus tareas laborales en el ámbito de la empresa, según revela una encuesta realizada por ESET Latinoamérica. El fenómeno es conocido bajo el nombre de Bring Your Own Device (BYOD) y se presenta como una tendencia laboral en alza.

“Un modelo de organización en la que se permita a los empleados utilizar sus propios dispositivos tecnológicos para completar sus tareas permite incrementar la portabilidad y asegurar rapidez y productividad, a la vez que reducir costos. Sin embargo, las empresas deben también contemplar los posibles riesgos para la seguridad de la información que esta nueva modalidad de trabajo implica”, asegura Sebastián Bortnik, Gerente de Educación & Servicios de ESET Latinoamérica.

Las notebooks o laptops son el principal dispositivo personal que los empleados utilizan en su trabajo (82,2%). Completan el podio los teléfonos inteligentes (55%), las tablets (25%) y los iPods (17.8%).

Entre los principales riesgos a los que se puede ver expuesta la empresa a partir de la implementación de políticas BYOD pueden mencionarse el incremento del riesgo de introducir códigos maliciosos en la red corporativa, el robo y/o extravío de información valiosa de la empresa, la fuga de información, el phishing y el spam.

“Para enfrentar los retos que impone este nuevo paradigma, las empresas deben combinar políticas claras para el manejo de la información con el uso de herramientas que permitan la adecuada gestión de la misma. No se trata de permitir o prohibir a priori, sino que se debe realizar un completo análisis de riesgos para determinar cómo la compañía podría adoptar este modelo de organización sin comprometer la información, su activo más valioso”, concluyó Bortnik.

Visto en Eset

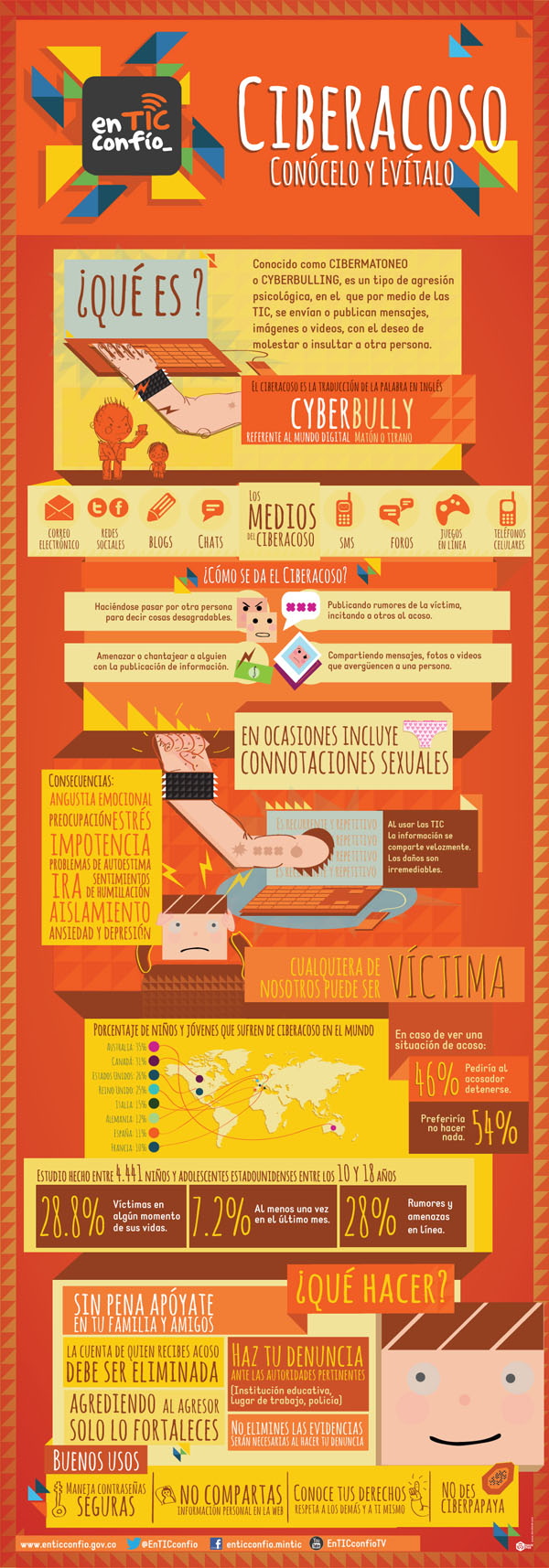

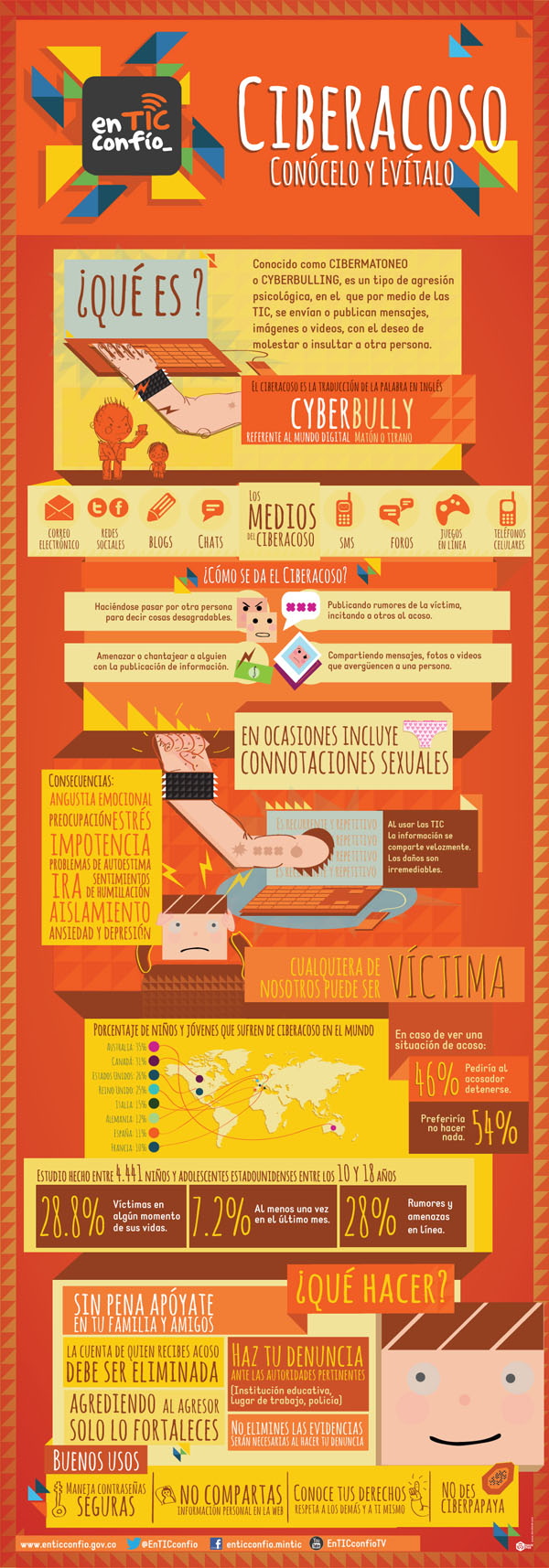

Interesante inforgrafía con los conceptos más relavantes del Ciberacoso.

A partir de este mes puedes ir palpitando el Rally Dakar 2013, uno de los eventos deportivos más importantes del mundo, con millones de seguidores en los cinco continentes. Para esto sólo debes unirte al Facebook de Kärcher, centro de lavado oficial del Rally Dakar 2013, entrando en https://www.facebook.com/karcherchile.

A partir de este mes puedes ir palpitando el Rally Dakar 2013, uno de los eventos deportivos más importantes del mundo, con millones de seguidores en los cinco continentes. Para esto sólo debes unirte al Facebook de Kärcher, centro de lavado oficial del Rally Dakar 2013, entrando en https://www.facebook.com/karcherchile.

“Para Nosotros, Facebook viene a ser una herramienta comunicacional fundamental para acércanos a los fanáticos del Dakar, poder mostrar lo que hacemos en los Cleaning Center durante la carrera y tener una comunicación continua con ellos. Como Proveedores Oficiales del Rally Dakar estaremos in situ pudiendo entregar datos, información y concursos en torno a la carrera más difícil del mundo, logrando así verdaderos fans de Kärcher”, afirmó Sergio Araneda, Jefe de Marketing Kärcher Chile.

Aquellos fanáticos del Dakar encontrarán información del día a día de la competencia, además de fotos, videos, concursos y juegos; así mismo podrán conocer sobre cada ciudad o lugar por donde pasa el rally y vivir la intimidad de los campamentos; también estará presente toda la información de la actividad de los centros de limpieza Kärcher, y de los teams X-Raid y KTM, ganadores de la edición anterior.

Además de las actividades que se realizarán, también habrá concursos para los mejores fans de la página de Kärcher Chile.

Acerca de Kärcher

Kärcher es la marca de diseño y calidad alemana, líder mundial en la provisión de productos y soluciones de limpieza. Invierte permanentemente en investigación y desarrollo de equipos funcionales para actividades de limpieza, tanto domésticas como industriales, que garantizan ahorro de tiempo y dinero.

También se caracteriza por su preocupación por el cuidado del medio ambiente y la protección de los recursos naturales.

Kärcher ofrece productos ergonómicos, seguros y eficientes como: barredoras, limpiadora de vidrios y a vapor, aspiradoras con filtro de agua, pulidoras, aspiradores de polvo, etc.

Para más información entrar en www.karcher.cl

O en Facebook https://www.facebook.com/karcherchile

UPS anunció mejoras en su producto de carga marítima y aérea, UPS Supplier Management, con la introducción de UPS Order WatchSM, una plataforma basada en la tecnología nube que permite a los clientes colaborar de forma más eficiente con proveedores internacionales y administrar mejor sus cadenas de suministro.

UPS anunció mejoras en su producto de carga marítima y aérea, UPS Supplier Management, con la introducción de UPS Order WatchSM, una plataforma basada en la tecnología nube que permite a los clientes colaborar de forma más eficiente con proveedores internacionales y administrar mejor sus cadenas de suministro.

Las mejoras al servicio incluyen capacidades adicionales para mayor precisión y puntualidad en las reservaciones con proveedores extranjeros; mejor procesamiento y manejo de suplidores; administración automática de excepciones; estatus de entrega en tiempo casi real y visibilidad en línea del inventario en tránsito; mejores procesos operativos internos; consolidación de órdenes de compra y optimización de planes de entrega.

Según Tom Boike, vicepresidente de administración de proveedores, en UPS: “A través de tecnologías nube escalables para la administración de la cadena de suministro, tales como UPS Order Watch, las compañías no solo pueden optimizar el manejo de proveedores, sino también administrar todas sus entregas locales en una sola plataforma. Esto permite consolidar los fletes marítimos y mejorar el uso de los contenedores para ahorrar costos, un aspecto cada vez más importante conforme a los directores de operaciones que buscan maneras de reducir los costos de transporte marítimo tras los aumentos en las tarifas de flete marítimo en 2012”.

El sistema de reservaciones mejorado para proveedores, UPS Order Watch, emitirá alertas de envío generadas por el sistema para asegurar que el proveedor cumpla con los requerimientos del cliente, y proporcionará un sistema en línea de autorizaciones, facilitando la comunicación sobre órdenes de compra entre el proveedor y el cliente. Las mejoras al servicio de manejo de proveedor eliminarán la comunicación por correo electrónico y reducirá la necesidad del cliente de llevar registros adicionales.

Sobre UPS

UPS es la compañía líder global en logística, ofreciendo una amplia gama de soluciones que incluyen la transportación de paquetería, mensajería y carga; la facilitación del comercio internacional, y el empleo de tecnología avanzada para administrar de manera eficiente el mundo de los negocios. Con sede en Atlanta, UPS opera en más de 220 países y territorios en todo el mundo.

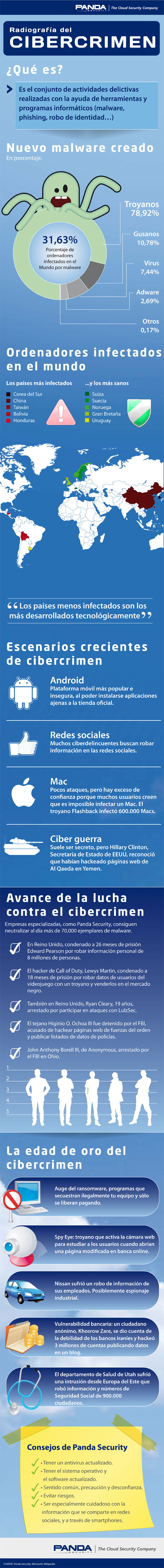

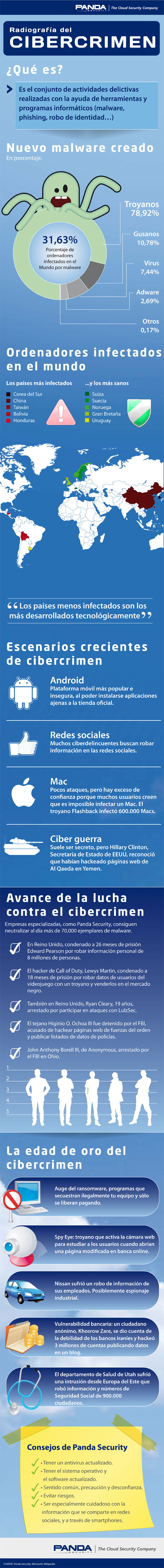

El cibercrimen es el conjunto de actividades delictivas realizadas con la ayuda de herramientas y programas informáticos.

Porque recientes reportes apuntan a que Blue será el nombre de una plataforma extendida a través de Windows para PC y Windows Phone para teléfonos móviles, la que destacará como el punto de inflexión donde Microsoft iniciará un ciclo de actualizaciones anuales a su sistema operativo, por lo que Windows Blue podría pasar a llamarse simplemente Windows 8.1 en el futuro, el que dicho sea de paso, está más cerca de lo que muchos esperan, pues los rumores dicen que el estreno de Blue será tan pronto como a mediados del año 2013 y será gratuito o muy económico para quienes ya posean una licencia de Windows antigua.

Porque recientes reportes apuntan a que Blue será el nombre de una plataforma extendida a través de Windows para PC y Windows Phone para teléfonos móviles, la que destacará como el punto de inflexión donde Microsoft iniciará un ciclo de actualizaciones anuales a su sistema operativo, por lo que Windows Blue podría pasar a llamarse simplemente Windows 8.1 en el futuro, el que dicho sea de paso, está más cerca de lo que muchos esperan, pues los rumores dicen que el estreno de Blue será tan pronto como a mediados del año 2013 y será gratuito o muy económico para quienes ya posean una licencia de Windows antigua.

Además, este nuevo Windows mostrará cambios en su interfaz gráfica de usuario, y si bien todavía no queda claro el detalle de lo que significa la supuesta integración entre Windows Phone y Windows para PC, sí sabemos que también habrá un cambio en el sistema para desarrollar aplicaciones, ya que cuando salga al mercado Windows Blue, Microsoft dejará de aceptar herramientas hechas para Windows 8, cerrando ese mercado y dejando abierto sólo el de Blue, sistema operativo que de todas formas será capaz de correr las appshechas para “el ocho”.

Muchas preguntas quedan abiertas luego de esta información filtrada, y nosotros nos hacemos una de las más importantes: ¿Windows Blue se llamará así en honor a la Pantalla Azul de la Muerte?

Visto en La Flecha

Buscaron tambien:

En la página web W3Counter – Global Stats, W3Schools Browser Statistics y StatCounter se ofrecen estadísticas de uso de los navegadores, resoluciones de pantalla, sistemas operativos y otras categorías.

En la página web W3Counter – Global Stats, W3Schools Browser Statistics y StatCounter se ofrecen estadísticas de uso de los navegadores, resoluciones de pantalla, sistemas operativos y otras categorías.

Respecto a los navegadores, los datos que ofrecen estos tres sitios sobre su uso son (datos de octubre de 2012):

W3Counter

- Google Chrome 29,1%

- Microsoft Internet Explorer 27,4%

- Mozilla Firefox 22,1%

- Safari 14,1%

- Opera 2,4%

W3Schools

- Google Chrome 44,9%

- Microsoft Internet Explorer 16,1%

- Mozilla Firefox 31,8%

- Safari 4,3%

- Opera 2,0%

StatCounter

- Google Chrome 34,8%

- Microsoft Internet Explorer 32,1%

- Mozilla Firefox 22,3%

- Safari 7,8%

- Opera 1,6%

La situación ha cambiado bastante durante este último año, y podemos ver que en la actualidad la cuota de mercado de los navegadores web se reparte entre tres grandes: Google Chrome, Microsoft Internet Explorer y Mozilla Firefox. Esto es muy positivo para los usuarios, tanto los usuarios finales como los desarrolladores web, ya que la competencia suele ser la mayor parte de las veces beneficiosa para los usuarios.

Lo que le ha pasado a Internet Explorer queda patente en el siguiente gráfico, en el que se muestra el hundimiento de este navegador, que ha pasado de tener una cuota de mercado de 68,6% en julio de 2008, a tener un 32,1% en octubre de 2012 (menos de la mitad de lo que tenía hace 5 años).

Visto en accesibilidadenlaweb.blogspot.com

Prev1...141516...109Next

Prev1...141516...109Next  Page 15 of 109

Page 15 of 109