Queda menos de una semana para que comience la entrega del Aporte Familiar Permanente, más conocido como “Bono Marzo“. Desde el 1 de marzo, las personas podrán consultar -a través de una plataforma web- si forman parte de quienes recibirán un aporte de $45.212 por familia o carga.

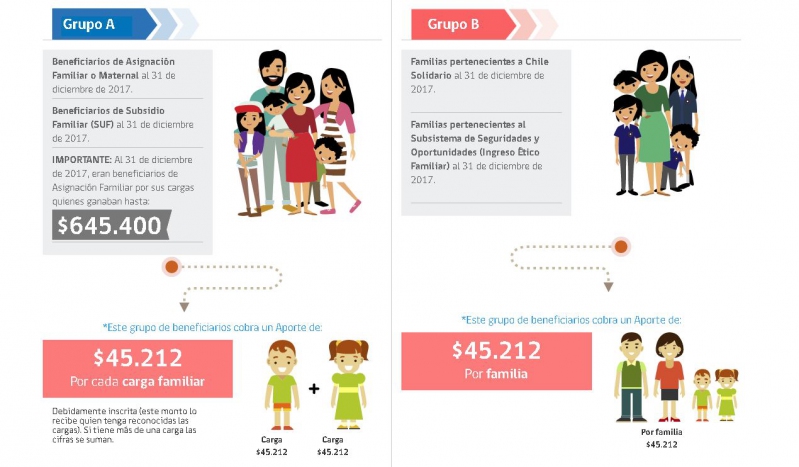

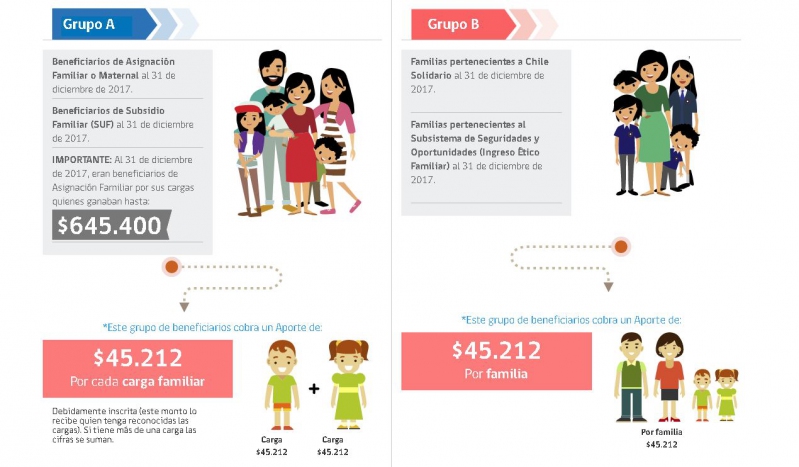

De cara a este proceso, te contamos quiénes son los dos grupos que podrán recibir el “Bono Marzo“.

Grupo A: Beneficiarios de Asignación Familiar o Maternal y del Subsidio Familiar, que cobraban estos beneficios al 31 de diciembre de 2017. Hasta esa fecha, eran beneficiarios de la asignación familiar quienes ganaban hasta $645.000.

Estas personas recibirán un Aporte de $45.212 por cada carga familiar acreditada o causante de subsidio.

Grupo B: Familias pertenecientes a Chile Solidario o al Subsistema de Seguridades y Oportunidades (Ingreso Ético Familiar), que eran beneficiarias de estos programas al 31 de diciembre de 2016. Estas personas recibirán un Aporte de $45.212 por familia.

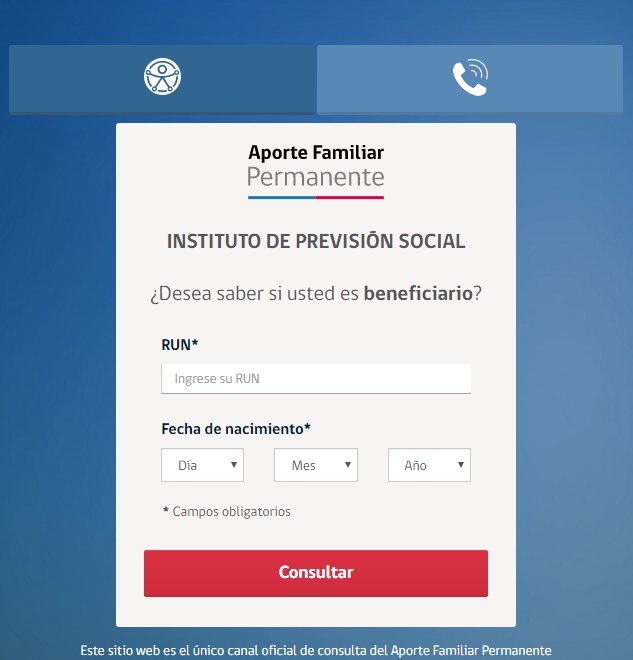

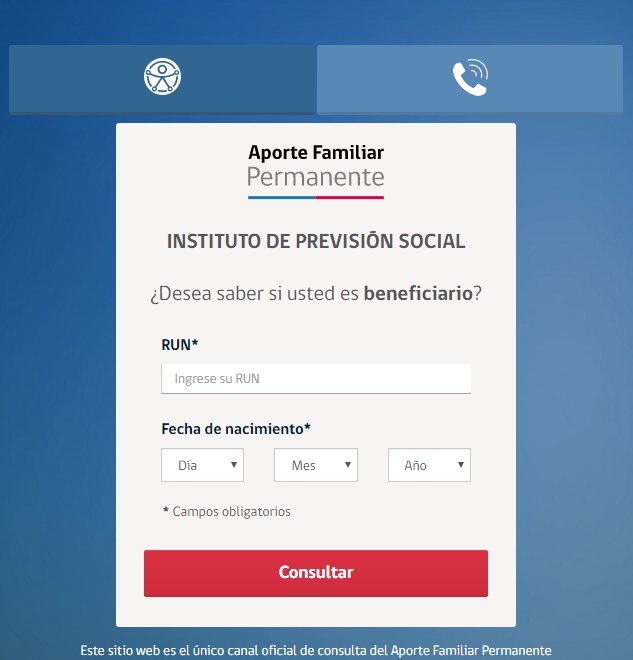

¿Cómo saber si fuiste beneficiado?

Desde el 1 de marzo deberás ingresar al sitio web del beneficio o hacer click en la imagen desplegada a continuación. (Si lo haces ahora, te mostrará información de años anteriores)

¿Cuál es el plazo para cobrar el bono si la persona aparece como beneficiaria?

El plazo para cobrar el Bono Marzo es de nueve meses desde la emisión del documento de pago. Es decir, si en www.aportefamiliar.cl se le indica que su pago está disponible desde el 1 de marzo, usted tendrá plazo hasta el 1 de diciembre de ese mismo año para hacer efectivo el cobro, expirada esa fecha pierde el derecho a cobrar el beneficio.

Si el plazo final de cobro del beneficio corresponde a un sábado, domingo o festivo, el día de vencimiento se adelanta al día hábil inmediatamente anterior.

Fuente: T13.cl

Buscaron tambien:

En el 2016 la lucha contra los ciberataques ha dado grandes pasos, con una colaboración más amplia entre el sector público y privado, y el incremento de los recursos que las empresas han destinado a la ciberseguridad. Sin embargo, ante la mayor investigación y protección contra las amenazas, los ciberatacantes continuaron cambiando su modo de actuar y ampliando sus objetivos, en numerosas ocasiones con unos presupuestos más elevados que los encargados de defender.

Los atacantes se han sofisticado y cada vez más buscan objetivos precisos y que ofrezcan una recompensa económica elevada, en lugar de ataques a gran escala al mayor número de usuarios posible. Desde InnoTec (Grupo Entelgy), han compartido las tendencias en materia de ciberseguridad que estarán más presentes a lo largo de 2017.

Los atacantes se han sofisticado y cada vez más buscan objetivos precisos y que ofrezcan una recompensa económica elevada, en lugar de ataques a gran escala al mayor número de usuarios posible. Desde InnoTec (Grupo Entelgy), han compartido las tendencias en materia de ciberseguridad que estarán más presentes a lo largo de 2017.

1. Ransomware: el ‘malware’ más rentable

No es una amenaza nueva, pero es el tipo de ‘malware’ que más crece. En el 2016 el ‘ransomware’ ha batido récords, convirtiéndose en uno de los ataques que más beneficios genera, y todo apunta que continuará su progresión en el 2017. Este ‘software’ malicioso se utiliza para bloquear el acceso a archivos o determinadas partes del dispositivo, con el objetivo de pedir un rescate a cambio de eliminar estas restricciones. Los ataques con ‘ransomware’ siguen evolucionando y cada vez más se dirigirán hacia las grandes organizaciones, que tienen la capacidad de pagar rescates más altos para recuperar el acceso a sus datos. Desde InnoTec recomiendan mantener siempre copias de seguridad periódicas de todos los datos importantes, establecer listas de control de accesos a determinados servicios y mantener el ‘software’ actualizado. De igual forma, entienden que conviene valorar el uso de herramientas y aplicaciones de prevención y, sobre todo, educar a los usuarios en aspectos de ingeniería social.

2. Infecciones de ‘malware’ sin archivo

Los programas y acciones de prevención contra las infecciones de ‘malware’ han obligado a los cibercriminales a buscar vías alternativas para difundir código dañino y en 2016 los ataques de ‘malware’ sin descarga de archivos han aumentado de forma preocupante. Con esta técnica se infecta directamente la memoria RAM de los ordenadores y dispositivos móviles, sin que el usuario tenga que recibir, abrir o descargar ningún tipo de archivo. Así, los atacantes pueden eludir muchas medidas de protección y antivirus, por la dificultad que presenta detectar código dañino cuando no se utiliza archivos que lo contengan.

3. Ataques DDoS en servidores y sistemas web globales

Los ataques de denegación de servicio (DDoS) a redes de distribución de contenidos en Internet se han multiplicado por dos en el 2016, excediendo los 600 Gbips. Los ciberatacantes buscan víctimas que les permitan rentabilizar al máximo sus acciones y sitios web como el de la BBC, el presidente de Estados Unidos, Donald Trump, y redes globales de distribución de contenidos en Internet como Akamai, han sido protagonistas de varios ataques DDoS. Los ataques DDos pueden llegar a sobrecargar los servidores a través de un volumen de peticiones masivo que supera sus capacidades. Estas solicitudes de servicio son ficticias, normalmente generadas a través de robots conectados (bots), e impiden a los usuarios ‘reales’ acceder a los contenidos de los servidores.

4. Tráfico HTTPs malicioso: protocolos cifrados como señuelo

Prácticamente la totalidad de las grandes empresas han adoptado protocolos HTTPs para cifrar la información y que esta no pueda ser utilizada por los atacantes. Sin embargo, en los últimos años, los cibercriminales han descubierto en estos protocolos una forma muy eficaz para maquillar sus acciones y hacer que se perciban como seguras. En el 2016, el tráfico HTTPs cifrado que encubría ‘malware’ y otras actividades maliciosas se multiplicó por cinco. Existen herramientas eficaces para detectar el tráfico malicioso cifrado a través de protocolos HTTPs, pero su implantación en las empresas aún es incipiente y esto deja la puerta abierta a los cibercriminales para continuar explotando esta técnica a lo largo de 2017.

5. ‘Maladvertising’: ‘malware’ disfrazado de publicidad

Aunque la primera campaña de ‘maladvertising’ fue detectada en octubre del 2015, ha sido a lo largo del 2016 cuando el número de casos identificados de esta técnica para difundir ‘malware’ se ha disparado. A través de la compra legítima de espacios publicitarios, los cibercriminales emplazan anuncios publicitarios en sitios web o aplicaciones conocidas y percibidas como seguras para dirigir tráfico o descargar archivos que contienen ‘malware’ u otro tipo de ‘software’ dañino. El crecimiento publicidad programática previsto para 2017 probablemente favorecerá, como entienden desde InnoTec, que el número de ataques que utilizan esta técnica se incremente considerablemente.

6. ‘Phishing-Spearphishing’ más realista y verosímil

En los últimos años el crecimiento del ‘phising’ ha sido imparable. En el 2016, siete de cada nueve incidentes de ciberseguridad respondían al uso de esta técnica y todo parece señalar que también estará muy presente a lo largo del 2017. El ‘phishing’ consiste en la suplantación de la identidad de personas o empresas de confianza para adquirir cierto tipo de información, como por ejemplo contraseñas o información bancaria. El éxito de este método de ciberataque radica en su simpleza; engañar a un miembro de una organización para acceder a sus sistemas e información es mucho más fácil que desarrollar ‘software’ malicioso para sortear las medidas de protección en las empresas. Las páginas web y correos electrónicos (‘spearphishing’) que suplantan la identidad de personas o empresas reconocidas, como entidades bancarias, serán previsiblemente más realistas y verosímiles en 2017, como se ha visto durante el pasado año.

7. Fraude en el mundo real para acceder a información digital

El pasado año los especialistas de ciberseguridad de InnoTec detectaron varios casos de fraude telefónico, en los que los criminales se hacían pasar por técnicos de soporte de fabricantes informáticos para instalar programas de código malicioso en los dispositivos de los usuarios o conseguir datos de sus cuentas bancarias. Previsiblemente a lo largo del 2017 este tipo de estafas se seguirán produciendo con mayor frecuencia por la escasa complejidad que suponen.

8. Móviles y la información en la nube

Los sistemas y el almacenamiento de datos en la nube permiten una mayor accesibilidad desde cualquier dispositivo, móviles, tabletas, ordenadores, etc.; pero también aumentan los puntos que pueden ser utilizados para realizar ciberataques contra las organizaciones. Vulnerar sistemas en la nube puede representar para los cibercriminales alzarse con un gran botín y este año veremos un incremento sustancial en los ataques dirigidos a estos objetivos.

9. Más puntos de ataque con la incorporación del Internet de las Cosas

El crecimiento del Internet de las Cosas en el 2017 multiplica los dispositivos y sistemas que pueden ser vulnerados, por ejemplo para llevar a cabo ataques masivos DDoS a sitios web y servidores. Pero al igual que los ordenadores y dispositivos móviles, el Internet de las Cosas también es susceptible a otras ciberamenazas como el ‘malware’ o, incluso, el ‘ransomware’.

10. La inteligencia artificial entra en los objetivos de los ciberatacantes

Los sistemas de inteligencia artificial se incorporarán con fuerza a las organizaciones y en el 2017 también estarán en el punto de mira del cibercrimen. La inteligencia artificial, en forma de algoritmos programados para optimizar la toma de decisiones y ejecución de acciones, puede ser vulnerada para favorecer los intereses de los atacantes y comprometer la actividad de las empresas.

Ver más en: http://www.20minutos.es/

Los investigadores de las universidades de Milan y Swansea (Reino Unido) afirman que quitarse de una adicción a Internet puede desencadenar síntomas muy parecidos al síndrome de abstinencia por el que pasan los drogadictos. Para llegar a esta conclusión, los científicos examinaron el uso de Internet asociado a los niveles de ansiedad y estados de ánimo de un grupo de 60 sujetos británicos de una media de 25 años.

Los investigadores de las universidades de Milan y Swansea (Reino Unido) afirman que quitarse de una adicción a Internet puede desencadenar síntomas muy parecidos al síndrome de abstinencia por el que pasan los drogadictos. Para llegar a esta conclusión, los científicos examinaron el uso de Internet asociado a los niveles de ansiedad y estados de ánimo de un grupo de 60 sujetos británicos de una media de 25 años.

Los sujetos que más usaban Internet sufrían acusados bajones de ánimo después de desconectarse del ordenador. El investigador Phil Reed de la Universidad de Swansea explica que “cuando estos usuarios se desconectan, su humor se vuelve cada vez más negativo, como las personas que se quitan de drogas ilegales, como el éxtasis”.

Los resultados del estudio, según la web TimesLive, demuestra que las personas que más consumen Internet tienden a ser más depresivos y muestran niveles de autismo más elevados. “Este estudio corrobora informes previos sobre los rasgos psicológicos de los internautas, pero va más lejos puesto muestra los efectos inmediatos en el ánimo de los que son adictos”, añadió Reed.

La Organización Mundial de la Salud (OMS) cataloga la ciberadicción como ‘adicciones sin sustancia’ junto a otras como la ludopatía o las compras compulsivas. Ni la Asociación Americana de Psicología ni la Asociación Americana de Psiquiatría, editora del DSM IV (el manual más utilizado para el diagnóstico de desórdenes mentales), la aceptaban como adicción. Ahora, 20 años más tarde, ha revisado su manual y la inminente quinta edición de su ‘Biblia de la Psiquiatría’ incluirá la adicción a Internet.

Visto en La Flecha

Buscaron tambien:

Pareciera ser una tarea fácil a la hora de pensar en colores para el dormitorio de nuestros niños, pero a veces no lo es tanto. Usualmente, les damos la opción a ellos de escoger los tonos para sus espacios: las niñas optan por los matices rosas, y los niños eligen un tono relacionado con la gama de los azules. Pero ¿Cuándo se vuelve esto complicado? Y es cuando dos hermanos de distinto sexo comparten la habitación o cuando ambos son de edades muy distintas.

Es por esto que a la hora de definir uno, dos o tres colores para un dormitorio infantil, debemos tener en consideración ciertas variables que nos guiaran a encontrar los tonos que estamos buscando, pero que hasta el momento no sabemos cuáles son.

Algunos datos a considerar son la edad del niño o niña que ocupa el dormitorio, su sexo, personalidad (introvertida o extrovertida), gustos (superhéroes, animales, personajes, vehículos)ya que generalmente los niños tienen gustos por algún personaje de películas como superhéroes, hadas etc., también es muy importante evaluar el tamaño del dormitorio y si existe luminosidad natural en el espacio.

Una vez que hemos tomado en cuenta las variables antes mencionadas, podemos facilitar el trabajo de encontrar la combinación ideal optando por algún esquema cromático que nos ayude en la combinación. Y para ello Ceresita te invita a disfrutar y sentir de una nueva forma de decoración para dormitorios, conocida como 60/30/10.

¿Qué es 60/30/10?

En la constante búsqueda de armonía para pintar y decorar la casa, Ceresita presenta un nuevo concepto. 60/30/10 es una novedosa forma de ver la distribución de los tonos y colores para encontrar la mejor manera de hacerlos combinar entre sí. Para esto, hay que seleccionar los tonos que se usarán y distribuirlos bajo ese concepto: 60% para el color dominante en paredes principales, 30% para el color secundario que puede ser a nivel de detalles como cortinas u otra pared más pequeña y un 10% orientado a decoración como cojines, muebles o cuadros.

En la constante búsqueda de armonía para pintar y decorar la casa, Ceresita presenta un nuevo concepto. 60/30/10 es una novedosa forma de ver la distribución de los tonos y colores para encontrar la mejor manera de hacerlos combinar entre sí. Para esto, hay que seleccionar los tonos que se usarán y distribuirlos bajo ese concepto: 60% para el color dominante en paredes principales, 30% para el color secundario que puede ser a nivel de detalles como cortinas u otra pared más pequeña y un 10% orientado a decoración como cojines, muebles o cuadros.

Nuestra primera opción es la combinación monocromática, que es cuando escogemos un color y lo combinamos con el mismo color pero en una variante más clara y otra más oscura, una buena elección es:

60% Celeste n° 7071W Meltwater

30% Azul n° 7075D Electron Blue

10% Blanco invierno n°CW030W Apple Peel CGI

Existe otra opción conocida como combinaciones complementarias, en la que se elige tonos opuestos en el círculo cromático, idealmente debe ser en la proporción de:

60% : Verde n° 7162W Green Gluff CGI

30% : Fucsia n° 7425A Precious Rose (Lowe Hide)

10% : Blanco Clásico

Por último tenemos la opción favorita de los niños, la combinación por triada, donde de escogen tres colores semejantes en el círculo cromático, tonos primarios y preferidos entre los infantes como el amarillo, verde y azul; o bien, el rojo, amarillo y verde. Para esta composición podemos optar por algo así como :

60% : Ocre n° 7741W Silvered Pecan

30% : Azul n° 7075D Electron Blue

10% : Verde n° 7192W Tangy Green CGI

En la situación de pieza unisex para dos hermanos, la gama de los ocres, amarillos, verdes y naranjas son colores neutros que combinan con todo, por otro lado los colores masculinos son los colores fríos como los verdes y azules y sus posibles combinaciones entre sí. Mientras que los matices asociados a lo femenino con los cálidos como rojos, rosas, violetas, magentas, morados etc. Y para no perder luminosidad en el espacio a cualquiera de estas tres opciones le podemos agregar un color claro como el blanco clásico.

En la situación de pieza unisex para dos hermanos, la gama de los ocres, amarillos, verdes y naranjas son colores neutros que combinan con todo, por otro lado los colores masculinos son los colores fríos como los verdes y azules y sus posibles combinaciones entre sí. Mientras que los matices asociados a lo femenino con los cálidos como rojos, rosas, violetas, magentas, morados etc. Y para no perder luminosidad en el espacio a cualquiera de estas tres opciones le podemos agregar un color claro como el blanco clásico.

Cabe destacar, que Ceresita dispone de asesoría a través de su página web www.ceresita.com, donde su decoradora online estará dispuesta a ayudarte y asesorarte para que tus ambientes queden perfectamente decorados y, además podrás encontrar un completo listado de los lugares en los que podrás adquirir nuestros productos

SOBRE CERESITA

Ceresita, con más de 70 años en el mercado nacional, es hoy la empresa líder en el rubro de las pinturas. Con presencia en todo Chile, cubre áreas tan diversas como pinturas decorativas, industriales, marinas, polvo y barnices sanitarios.