seguridad - search results

If you're not happy with the results, please do another search

Conferencia Técnica Technet

Conferencia Técnica Technet: Seguridad y Confidencialidad de los documentos electrónicos, en el estado de Chile

Lugar: Mariano Sanchez Fontecilla 310, piso 6. Las Condes

Fecha: Martes 24 de Noviembre, de 18:30 a 21:30 hrs

Oradores: Luis Montenegro y Emerson Gonzalez

Inscribete aquí

Actualizar Microsoft Windows

Si en octubre se publicaron trece boletines dentro del ciclo habitual (rompiendo todos los récords), este mes Microsoft prevé publicar seis actualizaciones el martes 10 de noviembre. Tres se consideran críticos y tres importantes.

Adicionalmente, y como viene siendo habitual, Microsoft publicará una actualización para Microsoft Windows Malicious Software Removal Tool. Además, se publicarán actualizaciones de alta prioridad no relacionadas con la seguridad.

Solucionados los graves problemas que surgieron en SMBv2 e IIS, Microsoft no tiene ahora mismo ninguna “deuda pendiente” en forma de grave vulnerabilidad reciente por resolver. Sin contar con el hecho de que ha dejado sin resolver para Windows 2000 la vulnerabilidad “sockstress” descubierta a finales de 2008 y que ha afectado a la mayoría de pilas TCP de casi todos los fabricantes de software. En su política de intentar forzar la migración de sus clientes, ha asegurado que la actualización “supondría un importante cambio estructural” en el sistema operativo. Para Windows XP, también afectado, tampoco ha ofrecido parche. Alega que su configuración por defecto no sería vulnerable y recomienda el uso del cortafuegos integrado para mitigar el problema, que en todo caso sería de riesgo bajo.

No se publican en esta ocasión parches para Windows 7. Recordemos que en los boletines emitidos en octubre, ya aparecían actualizaciones de seguridad específicas para este nuevo sistema operativo.

Los parches anunciados están sujetos a cambios, en cualquier caso, no se garantiza que se produzcan cambios de última hora.

Visto en Flecha

Titulo: Análisis Seguridad TCP-IP

Formato: PDF

Tamaño: 1.02 Mb

Descargar

Archivos alojados en formato ZIP en MediaFire.com usa tu descompresor favorito para disfrutar del manual.

Titulo: Aspectos avanzados en seguridad en redes

Formato: PDF

Tamaño: 2.89 Mb

Descargar

Archivos alojados en formato ZIP en MediaFire.com usa tu descompresor favorito para disfrutar del manual.

2ª Jornada de Charlas de Seguridad Informática

Fecha y Hora: Viernes 23 de Octubre, de 16:30 a 20:30 hrs.

Lugar: Auditorio Santo Tomás, Av. Prat 855 esq. Los Carrera, Concepción.

Costo: Entrada Liberada

Web: http://www.facebook.com/event.php?eid=149482628479

Programa:

PROGRAMACIí“N SEGURA CON ZEND FRAMEWORK, Alejandro Henríquez, GITS, Santo Tomás.

“El mea culpa de los desarrolladores y la problemática de la programación ingenua. Zend Framework una herramienta para desarrollos más seguros.” (16:30 hrs.)

DETECTANDO INTRUSOS CON INTELIGENCIA ARTIFICIAL, Pedro Pinacho, GITS, Santo Tomás.

“La detección de intrusos en sistemas computacionales es un área desafiante para la inteligencia artificial y minería de datos. En esta charla se presenta un resumen de las propuestas que GITS tiene sobre esto” (17:30)

Coffee Brake

LA IMPORTANCIA DE LA SEGURIDAD ELí‰CTRICA EN UN DATA CENTER, Víctor Contreras, Masvida.

“Mucho de habla de la seguridad de un data center basada en los datos, administración, redes, entre otros, pero: ¿Cuanto nos preocupamos de los sistemas eléctricos que alimentan nuestros equipos?” (19:00)

Fuente: Agenda BioBio

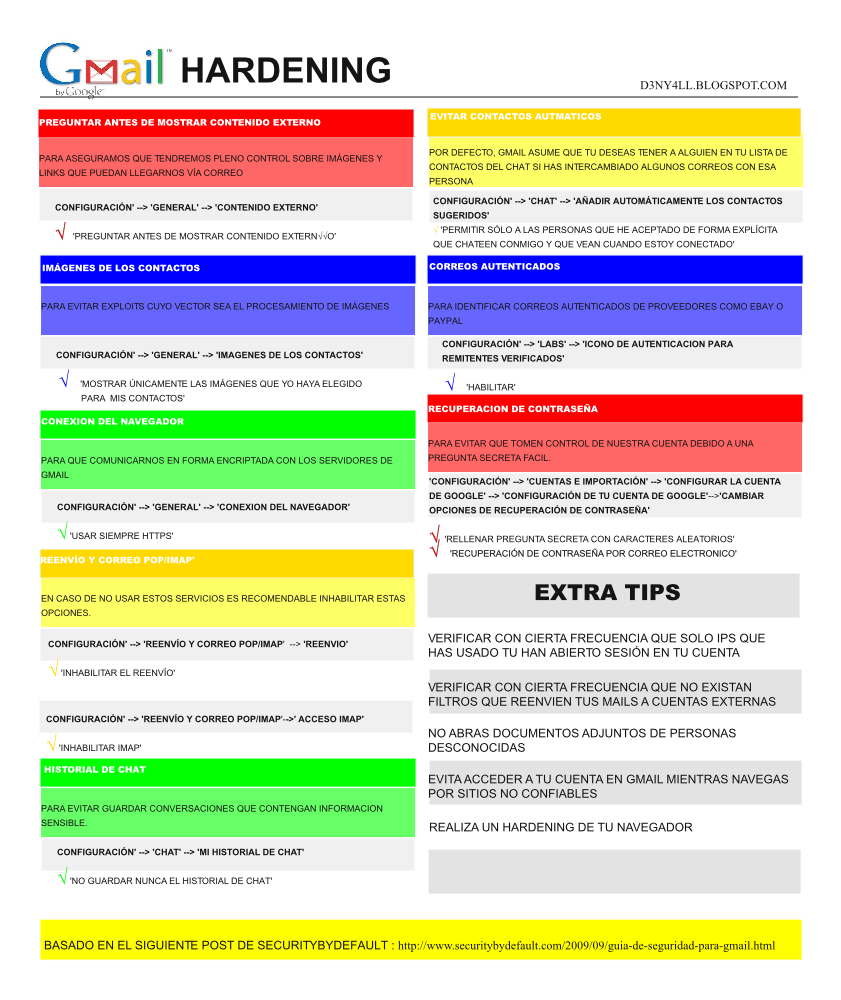

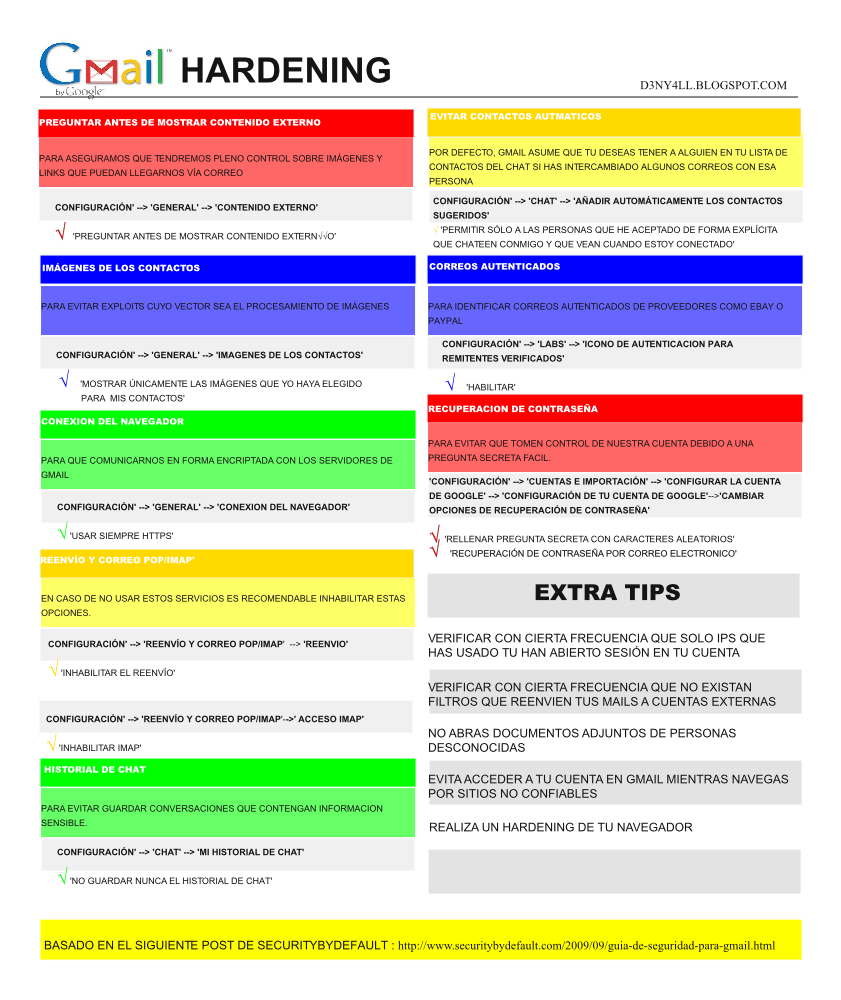

Si quieres aumentar la seguridad de tu correo electronico en Gmail uno de los gestores de email mas popular a nivel mundial, puedes seguir los siguientes consejos que comparto con ustedes al salto de linea.

Aumentar la seguridad en Gmail

Quinta parte y final de los consejos de seguridad informática. Hoy dirijido al internet y los menores y las descargas desde redes P2P.

Quinta parte y final de los consejos de seguridad informática. Hoy dirijido al internet y los menores y las descargas desde redes P2P.

Internet y los menores:

1. Eduque al menor sobre los posibles peligros que puede encontrar en la Red.

2. Acompañe al menor en la navegación cuando sea posible, sin invadir su intimidad.

3. Advierta al menor de los problemas de facilitar información personal (nombre, dirección, teléfono, contraseñas, fotografías, etc.) a través de cualquier canal.

4. Desaconséjele participar en charlas radicales (provocadoras, racistas, humillantes, extremistas, etc.) ya que pueden hacerle sentir incómodo.

5. Infórmele de que no todo lo que sale en Internet tiene que ser cierto, ya que pueden ser llevados a engaño con facilidad.

6. Preste atención a sus “˜ciber-amistades”™ en la misma media que lo hace con sus amistades en la vida real.

7. Pídale que le informe de cualquier conducta o contacto que le resulte incómodo o sospechoso.

8. Vigile el tiempo de conexión del menor a Internet para evitar que desatienda otras actividades.

9. Utilice herramientas de control parental que le ayudan en el filtrado de los contenidos accesibles por los menores.

10. Cree una cuenta de usuario limitado para el acceso del menor al sistema.

Redes P2P:

1. Analice todos los archivos que se descargue a través de las redes de intercambio de ficheros.

2. No comparta software ilegal ya que incurriría en un delito.

3. Ejecute el cliente P2P en una sesión de usuario con permisos limitados para aislarlo de otros componentes críticos del sistema.

4. Modifique el nombre de las carpetas de descarga ya que muchos códigos maliciosos buscan rutas fijas para replicarse.

5. Preste atención a la extensión de los ficheros que descarga, podrían indicar amenazas (por ejemplo, una imagen nunca tendrá extensión .exe).

Ir a la parte I

Ir a la parte II

Ir a la parte III

Ir a la parte IV

Buscaron tambien:

Siguiendo con la semana de la seguridad informática, para hoy más consejos sobre equipos portátiles, dispositivos móviles y juegos en linea.

Siguiendo con la semana de la seguridad informática, para hoy más consejos sobre equipos portátiles, dispositivos móviles y juegos en linea.

Equipos portátiles:

1. No deje el portátil desatendido en lugares públicos para evitar que sea sustraído.

2. Utilice un candado físico para anclar el portátil cuando vaya a ausentarse temporalmente.

3. Cifre el contenido del portátil para evitar el acceso a los datos si el equipo es robado.

4. Elimine datos innecesarios que puedan estar almacenados en el portátil.

Dispositivos móviles:

1. Desactive el bluetooth o infrarrojos mientras no los vaya a utilizar.

2. Configure el dispositivo en modo oculto, para que no pueda ser descubierto por atacantes.

3. No acepte conexiones de dispositivos que no conozca para evitar transferencias de contenidos no deseados.

4. Instale un antivirus y manténgalo actualizado para protegerse frente al código malicioso.

5. Ignore / borre SMS o MMS de origen desconocido que inducen a descargas o accesos a sitios potencialmente peligrosos.

6. Active el acceso mediante PIN (al bluetooth y al móvil) para que sólo quién conozca este código pueda acceder a las funcionalidades del dispositivo.

7. Bloquee la tarjeta SIM en caso de pérdida para evitar que terceros carguen gastos a su cuenta.

8. No descargue software de sitios poco fiables o sospechosos para impedir la entrada por esta vía de códigos potencialmente maliciosos.

9. Lea los acuerdos de usuario del Sw que instala por si se advierte de la instalación de componentes no deseados (software espía).

Juegos en línea:

1. Evite compartir usuario / contraseña tanto dentro como fuera de la plataforma del juego.

2. Actualice el software del juego para evitar fallos de seguridad conocidos.

3. No adquiera créditos en páginas de subastas en línea sin que estén certificados por los creadores del juego.

4. Vigile los movimientos de su cuenta/tarjeta bancaria si la tiene asociada al juego, para detectar movimientos ilícitos.

5. Controle su tiempo de juego ya que esta actividad pueden ser muy adictivo.

Ir a la parte I

Ir a la parte II

Ir a la parte III

Ir a la parte V

Buscaron tambien:

Ahora algunos consejos para disminuir la posibilidad de ser afectados en seguridad informática por mensajería instantanea (Chat) y la protección de las redes Wi-Fi.

Ahora algunos consejos para disminuir la posibilidad de ser afectados en seguridad informática por mensajería instantanea (Chat) y la protección de las redes Wi-Fi.

Chat / Mensajería instantánea:

1. Evite invitaciones a visitar sitios web que le resulten sospechosas o que procedan de desconocidos.

2. Rechace ficheros adjuntos que no haya solicitado o que le parezcan sospechosos.

3. Tenga precaución al conversar o agregar contactos desconocidos.

4. No facilite datos confidenciales (contraseñas, nombres de usuario, datos bancarios, etc.) a través de estos canales.

5. Rechace los usuarios “˜no deseados”™, de los que no quiera recibir mensajes.

Wi-fi:

1. Fije un número máximo de equipos que se puedan conectar al punto de acceso.

2. Apague el punto de acceso cuando no vaya a utilizarlo.

3. Desactive la difusión de su SSID (nombre de su red wifi) para evitar que equipos externos identifiquen automáticamente los datos de su red inalámbrica.

4. Active el filtrado por dirección MAC para que sólo los dispositivos permitidos tengan acceso a la red.

5. Cambie la contraseña por defecto ya que muchos fabricantes utilizan la misma clave para todos sus equipos.

6. Utilice encriptación WPA (o WEP si su sistema no permite la primera), para impedir que el tráfico de red sea fácilmente legible. Se recomienda WPA ya que

WEP es inseguro.

7. Desactive la asignación dinámica de IP (DHCP) a nuevos dispositivos que se quieran conectar a la red, haciéndose necesaria la asignación manual de las IPs.

Ir a la parte II

Ir a la parte III

Ir a la parte IV

Ir a la parte V

Buscaron tambien:

Siguiendo con los consejos de seguridad para todos, hoy compartiremos algunos consejos para hacer la navegación por Internet mas segura, realizar compras, transacciones sin miedo a caer en estafas electrónicas.

Siguiendo con los consejos de seguridad para todos, hoy compartiremos algunos consejos para hacer la navegación por Internet mas segura, realizar compras, transacciones sin miedo a caer en estafas electrónicas.

Navegación:

1. No descargue/ejecute ficheros desde sitios sospechosos porque pueden contener código potencialmente malicioso.

2. Analice con un antivirus todo lo que descarga antes de ejecutarlo en su equipo.

3. Mantenga actualizado su navegador para que este protegido frente a vulnerabilidades con parche conocido.

4. Configure el nivel de seguridad de su navegador según sus preferencias.

5. Instale un cortafuegos que impida accesos no deseados a / desde Internet.

6. Descargue los programas desde los sitios oficiales para evitar suplantaciones maliciosas.

7. Utilice anti-dialers si navega con RTB o RDSI para evitar conectarse a Internet a través de números de tarificación adicional, que incrementarían su factura.

8. Puede utilizar mata-emergentes para eliminar las molestas ventanas emergentes (pop-up) que aparecen durante la navegación, o configurar su navegador para evitar estas ventanas.

9. Utilice un usuario sin permisos de Administrador para navegar por Internet, así impide la instalación de programas y cambios en los valores del sistema.

10. Borre las cookies, los ficheros temporales y el historial cuando utilice equipos ajenos (públicos o de otras personas) para no dejar rastro de su navegación.

Banca en línea / Comercio electrónico:

1. Observe que la dirección comienza por httpS que indica que se trata de una conexión segura.

2. Observe que aparece un candado en la parte inferior derecha de su navegador.

3. Asegúrese de la validez de los certificados (pulsando en el candado), que coinciden con la entidad solicitada y sean vigentes y válidos.

4. Tenga en cuenta que su banco NUNCA le pedirá información confidencial por correo electrónico ni por teléfono.

5. Evite el uso de equipos públicos (cibercafés, estaciones o aeropuertos, etc) para realizar transacciones comerciales.

6. Desactive la opción “˜autocompletar”™ si accede desde un equipo distinto al habitual o comparte su equipo con otras personas.

7. Cierre su sesión cuando acabe, para evitar que alguien pueda acceder a sus últimos movimientos, cambiar sus claves, hacer transferencias, etc.

8. Instale alguna herramienta de antifraude para evitar acceder a páginas fraudulentas.

Ir a la parte I

Ir a la parte III

Ir a la parte IV

Ir a la parte V

Buscaron tambien:

Prev1...234...14Next

Prev1...234...14Next  Page 3 of 14

Page 3 of 14